文獻標識碼: A

文章編號: 0258-7998(2015)02-0026-05

0 引言

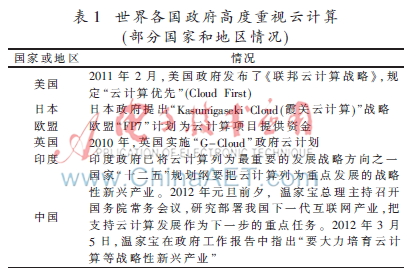

云計算環境中,用戶不需投資基礎設施就可獲得強大的計算能力[1],只要向服務商提出請求和交納低廉的費用即可。它使得用戶從基礎設施投資、管理與維護的沉重壓力中解放出來,可以更專注于自身核心業務發展[2]。因此,云計算具有美好的前景和優勢。以云計算為驅動力的綠色低碳和公共效用IT已受到世界各國政府的極大關注和重視[2],世界各強國都把云計算作為未來戰略產業的重點,如表1所示,云計算已成為國家戰略需要。

1 可信性已成為云計算發展的桎梏

然而,雖然云計算有很好的前景和優勢,但是,目前用戶對其接受程度很低,更多人抱以觀望態度,它在應用推廣上遭遇到了巨大困難,這種謹慎來自于對云服務安全性和可信性的考慮。云計算意味著數據、應用均被轉移到用戶掌控范圍之外的云服務提供商手中,如何保證所提供的服務是可信的?這種擔心從來沒有停止過。由于對云服務可信性的質疑,很多人不愿接受云計算平臺。一些研究者對云服務可信性問題的研究結論如表2所示。

可見,云服務的可信性問題已經成為云計算發展的桎梏,是很多人不愿意采用云計算服務的重要原因[3]。

2 云計算可信性研究現狀

2.1 綜述

(1)可信平臺、框架與模型

Nuno Santos等人設計提出了可信云計算平臺,包括一系列信任結點、信任協調者、非信任云管理者和外部信任實體[4]。陳海波從計算機硬件、操作系統與應用級三個方面對云計算系統平臺可信性進行研究,以提高云計算平臺的可用性、可維護性、可信性、安全性與容錯性[5]。KO R K L等人探討了通過使用偵探控制方法實現可信云的關鍵問題和挑戰,并提出了一個可信云框架[6]。Jemal Abawajy研究混合云環境中信任建立問題,提出一個能使云消費者與云服務提供者基于信任進行交互的完全分布式框架[7]。Rosa Sanchez Guerrero提出一個基于隱私和聲譽的信任意識體系結構IdM[8]。Edna Dias Canedo等人討論了云計算環境中的信任、聲譽等安全問題,提出了一個信任模型,以確保私有云中用戶文件交換的可靠性[9]。Li等人給出云應用過程中基于域的可信性模型,并建立了基于可信管理模塊的云安全性監管框架[10]。謝曉蘭等人針對云計算環境下存在的信任問題,提出基于雙層激勵和欺騙檢測的信任模型(CCIDTM)[11]。任偉等人提出一種云計算中可信軟件服務的通用動態演變魯棒信任模型[12]。

(2)可信機制

Mahbub Ahmed介紹了一個SaaS中信任與安全保障機制,它采用信任入場券來幫助數據所有者建立云服務提供商與注冊用戶之間的聯系[13]。胡春華等人針對當前云計算中因服務提供者(SP)的信任保障機制缺失而容易被不可信服務消費者(SC)濫用的現象,提出面向SC 實體的服務可信協商及訪問控制策略[14]。王小亮等人通過計算可信機制減少的攻擊危害以及產生的性能代價來量化和評估云可信機制的有效性[15]。孔華鋒等人提出了一種云計算環境中柔性易擴展的信任協商機制[16]。Gaofeng Zhang等人探討了有噪聲困惑情況下的云計算可信機制[17]。Wei Wang等人在貝葉斯感知模型和社會網絡信任關系的啟發下,提出了一個基于感知信任模型的新貝葉斯方法,設計了一個可信動態級調度算法Cloud-DLS,它集成了現有的DLS[18]。

(3)可信技術

Christian Cachin等人研究可信云,探討了關于密碼技術和分布式計算的最新研究[19]。Hwang Kai等人研究安全資源的可信云計算,提出用數據著色和軟件水印技術保證云計算環境中數據的隱私和完整性[20]。Khan Khaled M等人研究云計算環境中云服務提供者如何獲得用戶的信任,指出通過改進新興可信保障技術來提升客戶的信任度[21]。Son T.Nguyen等人綜述了云計算的安全挑戰,探討了不可信云服務商中的可信數據共享問題[22]。Rajagopal、Chitra研究基于協同安全協議的格和云計算信任問題,認為格和云計算環境中的安全協議不必分開[23]。吳吉義等人總結了云安全領域的最新研究進展,指出云計算與可信計算技術的融合研究將成為云安全領域的重要趨勢[24]。李虹、李昊系統地敘述了采用可信云安全技術解決云計算可信和安全問題的方法,重點介紹了可信密碼學技術、可信融合驗證技術、可信模式識別技術等[25]。吳遙、趙勇分析了可信云計算平臺中可信實體可能遭到的威脅,提出了通過應用可信計算技術處理威脅的解決方法[26]。季濤、李永忠針對云計算環境下數據處理時敏感數據易受非授權訪問和非法篡改的問題,利用可信平臺模塊在云計算環境中建立可信根,提出一種基于可信計算機制的盲數據處理方法[27]。

(4)可信管理

HABIB S M,RIES S,MUHLHAUSER M提出一個多元可信管理系統體系結構,它根據不同屬性鑒別云服務提供商的可信性[28]。Kai Hwang等人從客戶的角度分析了公有云的安全性問題,提出了考慮信任管理的集成云服務系統架構[29]。ZISSIS D、LEKKAS D認為云計算環境中的可信性很大程度上取決于所選擇的部署模型,并建議引入可信第三方的服務機制[30]。信任管理是云安全的重要組成部分,Mohamed Firdhous等人總結了現有各種分布式系統的信任模型,提出一個能用于度量云計算系統性能的可信計算機制[31]。Zhang Hengxi回顧了信任、動態信任以及基于本體的動態信任管理模型,對典型的PTM和TMV動態信任模型作了評論和對比分析[32]。Sun Xiaodong等人介紹了一個基于模糊集理論的信任管理模型,該模型涉及直接信任度量和推薦信任鏈的計算等[33]。

(5)可信評估

Sun Dawei指出信任問題阻礙著云計算發展,建立云計算信任評估框架十分必要[34]。Foster等人強調云計算環境中的可信機制評估十分重要[35]。ALHAMAD M等人提出了基于SLA準則和客戶經驗的可信評估模型,用于支持多種云應用模式下云消費者的計算資源選擇[36]。Guo Qiang介紹了云系統可信性的定義,分析了可信性的屬性,基于這些屬性和可信語義,提出了一個可擴展信任評估模型ETEC[37]。田立勤、林闖等人研究云計算環境中用戶行為的可信性,建立了包含可信層、子可信層和行為證據層的可信評估指標系統[38]。周茜、于炯結合可信云的思想,提出一個云計算下基于信任的防御系統模型和一種新的基于模糊層次分析法的用戶行為信任評估方法[39]。高云璐提出一種信任評估和信任協商方法,用于構建用戶與云計算服務提供商之間的信任關系[40]。高云璐、沈備軍等人提出一個基于服務等級協議(SLA)與用戶評價的云計算信任模型[41]。王磊、黃夢醒以灰色系統理論為基礎,將層次分析法與灰色評估法相結合,提出一種基于灰色AHP 的云計算供應商信任評估模型[42]。

(6)其他

DYKSTRA J等人建立了一個模型,以顯示云中需求的可信層[43]。Sheikh Mahbub Habib等人將可信性和聲譽的概念集成到云計算中,給出了較為具體的定義和可信性參數[44]。

2.2 評論

(1)云計算可信性研究起步不早,但已有很多論文和著作發表。在可信平臺、框架與模型,可信機制,可信技術,可信管理,可信評估等方面均有較多研究。

(2)較多文獻往往借鑒傳統信任管理和可信計算理論與方法。傳統的信任管理理論已經較為成熟,尤其是E-commerce、Ad Hoc Networks、P2P、Social Networks等領域,典型的模型有基于聲譽的信任模型、基于證據理論的信任模型、基于模糊數據的信任模型、基于概率論的信任模型、基于主觀邏輯的信任模型等。在可信電子服務領域,典型的代表作有Elizabeth[45]的著作,它對服務環境下的信任與信譽進行了全面的介紹,被潘云鶴院士推薦、浙大陳德人教授翻譯為中文。將可信計算理論融入云計算是解決云計算信任問題的途徑之一,有很多學者已采用可信密碼學、可信融合驗證、可信模式識別等可信云安全技術解決云計算可信性問題。

(3)針對云服務提供商的可信性評估研究極為罕見。可信評估已成為目前研究熱點之一,很多學者已認識到云計算可信服務度量與評估的重要性和緊迫性,但這些文獻往往針對用戶行為的可信性進行評估,如Edna Dias Canedo[9]、田立勤[46]和林闖等[47]所作文獻,專門評估云服務供應商的極為罕見,筆者僅發現Habib[28]、高云璐[41]和王磊[42]的3篇,而且存在不足。

3 結束語

云計算的優勢和前景毋庸置疑,云服務的可信性問題嚴重阻礙著云計算的發展,其根源在于云計算的特點和云計算可信服務理論研究的不完善[13]。云計算的核心模式是服務,服務的前提是用戶和服務提供方建立信任,但目前云計算信任機制還不健全[48]。用戶缺乏對云計算服務可信性和服務質量的了解,自然對云計算服務缺乏信任,而云計算服務是否可信需要一套有效的測試系統對其可信性進行度量與評估[7],但這方面的研究工作尚展開不多。因此,要大規模應用云計算技術與平臺,發展更多用戶,推進云計算產業發展,就必須開展云計算可信服務理論研究,度量和評估云服務可信性刻不容緩[7,35]。

總之,云計算可信服務機制的不健全已嚴重制約著云計算的發展和應用,可信服務度量與評估是云計算領域亟待突破的重要研究課題。

參考文獻

[1] WARD B T,SIPIOR J C.The Internet jurisdiction risk of cloud computing[J].Information Systems Management,2010(27):334-339.

[2] 馮登國,張敏,張妍,等.云計算安全研究[J].軟件學報,2011,22(1):71-83.

[3] MACKAY M,BAKER T,Al-Yasiri A.Security-oriented cloud computing platform for critical infrastructures[J].Com-puter Law & Security Review,2012(28):679-686.

[4] Santos Nuno,Gummadi Krishna P,Rodrigues Rodrigo.Towards trusted cloud computing[C].Proceedings of the 2009Conference on Hot Topics in Cloud Computing 2011.Berkeley,CA,USA:ACM,1-4.

[5] 陳海波.云計算平臺可信性增強技術的研究[D].上海:復旦大學,2009.

[6] KO R K L,JAGADPRAMANA P,MOWBRAY M.Trust-Cloud:A framework for accountability and trust in cloud com-puting[C].Proceedings of 2nd IEEE Cloud Forum for Practi-tioners,2011:584-588.

[7] Abawajy Jemal.Establishing trust in hybrid cloud computingenvironments[C].Proceedings of 2011 IEEE 10th InternationalConference on Trust,Security and Privacy in Computing andCommunications,Changsha IEEE Computer Society,2011:118-125.

[8] GUERRERO R S.Trust-aware federated IdM in consumer cloud computing[C].Proceedings of 2012 IEEE InternationalConference on Consumer Electronics,2012,Las Vegas,NV,USA IEEE Computer Society,53-54.

[9] Edna Dias Canedo,Rafael Timóteo de Sousa Junior,Robsonde Oliveira Albuquerque.Trust model for reliable file exchange in cloud Computing[J].International Journal of Computer Science and Information Technology,2012,4(1):1-18.

[10] Li Wenjuan,Ping Lingdi,Pan Xuezeng.Use trust manage-ment module to achieve effective security mechanisms in

cloud environment[C].Proceedings of 2010 International Conference on Electronics and Information Engineering,2010:1-14.

[11] 謝曉蘭,劉亮,趙鵬,面向云計算基于雙層激勵和欺騙檢測的信任模型[J].電子與信息學報,2012,34(4):813-817.

[12] 任偉,雷敏,楊榆.DRT:一種云計算中可信軟件服務的通用動態演變魯棒信任模型[J].小型微型計算機系統,2012,33(4):679-683.

[13] Ahmed Mahbub,Xiang Yang.Trust ticket deployment: A notion of a data owner's trust in cloud computing[C].Proceedings of 2011 IEEE 10th International Conference on Trust,Security and Privacy in Computing and Commu-nications.2011.Changsha IEEE Computer Society,p.1-7.

[14] 胡春華,陳曉紅,吳敏,等.云計算中基于SLA的服務可信協商與訪問控制策略[J].中國科學:信息科學,2012,42(3):314-332.

[15] 王小亮,劉彬,王春露.云計算可信機制的有效性評估方法研究[J].中國科技論文在線,2012(12):1-9.

[16] 孔華鋒,高云璐.云計算環境柔性易擴展的信任協商機制研究[J].系統工程理論與實踐,2011(31):38-42.

[17] Zhang Gaofeng,Yang Yun,Yuan Dong,et al.A trust-basednoise injection strategy for privacy protection in cloud[J].Journal of Software Practice and Experience,2012,42(4):431-445.

[18] Wang Wei,Zeng Guosun,Tang Daizhong,et al.Cloud-DLS:Dynamic trusted scheduling for cloud computing[J].ExpertSystems with Applications,2012(39):2321-2329.

[19] Cachin Christian,Keidar Idit,Shraer Alexander.Trusting the cloud[J].ACM SIGACT News,2009,40(2):1-6.

[20] Hwang Kai,Li Deyi.Trusted cloud computing with secure resources and data coloring[J].IEEE Internet Computing,2010,14(5):14-22.

[21] Khan Khaled M,Malluhi Qutaibah.Establishing trust in cloud computing[J].IT Professional,2010,12(5):20-27.

[22] Rong Chunming,NGUYEN S T,JAATUN M G.Beyond lightning:A survey on security challenges in cloud comput-ing[J].Computers and Electrical Engineering,2013,39(1):47-54.

[23] Rajagopal,Chitra.Trust based interoperability security proto-col for grid and cloud computing[C].Proceedings of 2012 Third International Conference on Computing Communica-tion & Networking Technologies.2012.Coimbatore,Tamil-nadu,India IEEE Computer Society,1-5.

[24] 吳吉義,沈千里,章劍林,等.云計算:從云安全到可信云[J].計算機研究與發展,2011(48):229-233.

[25] 李虹,李昊.可信云安全的關鍵技術與實現[M].北京:人民郵電出版社,2010.

[26] 吳遙,趙勇.可信云計算平臺中外部信任實體的安全性研究[J].計算機仿真,2012,29(6):156-158.

[27] 季濤,李永忠.基于可信計算機制的云計算盲數據處理[J].山東大學學報(工學版),2012,42(5):30-34.

[28] HABJB S M,RIES S,MUHLHAUSER M.Towards a trust management system for cloud computing[C].Proceedings of2011 IEEE 10th International Conference on Trust,Securi-ty and Privacy in Computing and Communications.2011.Changsha IEEE Computer Society,933-939.

[29] Hwang Kai,Kulkareni Sameer,Hu Yue.Cloud security with virtualized defense and reputation-based trust mangement[C].Proceedings of DASC′09 Proceedings of the 2009 Eighth IEEE International Conference on Dependable,Autonomic and Secure Computing 2009.Chengdu:IEEE Computer Society:717-722.

[30] ZISSIS D,LEKKAS D.Addressing cloud computing securityissues[J].Future Generation Computer Systems,2012(28):583-592.

[31] Firdhous Mohamed,Ghazali Osman,Hassan Suhaidi.Trust management in cloud computing:A critical review[J].International Journal on Advances in ICT for Emerging Regions,2011,4(2):24-36.

[32] Zhang Hengxi.Comparison of dynamic trust management model in cloud computing[C].Proceedings of 2012 Inter-national Conference on Computer Science & Service System,2012.Nanjing,China IEEE Computer Society:699-701.

[33] Sun Xiaodong.A Trust management model to enhance security of cloud computing environments[C].Proceedings of 2011 Second International Conference on Networking and Distributed Computing.2011.Beijing:IEEE Computer Society,244-248.

[34] Sun Dawei,Sun Lina,Wang Xingwei.Surveying and ana-lyzing security,privacy and trust issues in cloud com-puting environments[J].Procedia Engineering,2011(15):2852-2856.

[35] Foster,Zhao Yong,Lu Shiyong,Cloud computing and gridcomputing 360-degree compared[C].Proceedings of Grid Computing Environments Workshop,2008.GCE′08.2008,IEEE:Austin,TX.p.1-10.

[36] ALHAMAD M,DILLON T S,CHANG E.SLA-based trustmodel for cloud computing[C].Proceedings of 2010 13th International Conference on Network-Based Information Systems,2010:321-324.

[37] Guo Qiang.Modeling and evaluation of trust in cloud com-puting environments[C].Proceedings of 2011 3rd Interna-tional Conference on Advanced Computer Control,China IEEE Computer Society,2011:112-116.

[38] Tian Liqin,Lin Chuang,Ni Yang.Evaluation of user behavior trust in cloud computing[C].Proceedings of 2010 International Conference on Computer Application and System Modeling,2010:567-572.